W dynamicznym środowisku branży IT, skuteczne zarządzanie incydentami stanowi kluczowy element utrzymania stabilności i bezpieczeństwa systemów. Incydenty, takie jak awarie, ataki hakerskie czy utrata danych, mogą znacznie wpłynąć na działanie organizacji. W tym kontekście niezwykle istotne jest skuteczne reagowanie, minimalizacja strat oraz szybkie przywrócenie normalnego funkcjonowania systemów. W tym artykule przyjrzymy się kluczowym aspektom skutecznego zarządzania incydentami IT oraz przedstawimy sprawdzone praktyki i narzędzia, które pomogą organizacjom przygotować się i reagować na różnego typu zdarzenia w sposób zorganizowany, aby skutecznie utrzymać stabilność systemów.

Najważniejsze kroki do skutecznego zarządzania incydentami IT w branży technologicznej

Skuteczne zarządzanie incydentami IT jest kluczowym elementem dla organizacji działających w branży technologicznej. W przypadku awarii systemu, ataku hakerskiego lub utraty danych, szybka i odpowiednio zorganizowana reakcja może znacząco wpłynąć na minimalizację strat i przywrócenie normalnego funkcjonowania systemów.

Pierwszym krokiem w skutecznym zarządzaniu incydentami IT jest utworzenie planu reagowania na incydenty. Plan ten powinien obejmować określenie odpowiedzialności, procedur, kanałów komunikacji oraz środków niezbędnych do skutecznej reakcji na incydent. Właściwie skonstruowany plan reagowania zapewnia spójność działań, minimalizuje chaos i pozwala na szybką mobilizację zespołu odpowiedzialnego za zarządzanie zdarzeniami.

Kolejnym ważnym aspektem jest monitorowanie i wykrywanie incydentów, dlatego tak ważne jest wdrożenie odpowiednich systemów monitoringu i wykrywania incydentów IT. Wykorzystując narzędzia automatyzujące proces monitorowania można szybko zidentyfikować i zareagować na ewentualne problemy.

Dodatkowo warto pomyśleć o utrzymaniu aktualnej wiedzy na temat zagrożeń i najlepszych praktyk w zarządzaniu incydentami IT. Śledzenie trendów i aktualności w dziedzinie bezpieczeństwa informatycznego pozwala organizacjom na skuteczne reagowanie na nowe rodzaje incydentów oraz unikanie potencjalnych luk w zabezpieczeniach. Dlatego też stałe doskonalenie umiejętności personelu (szkolenia) oraz regularne przeglądy i aktualizacje procedur są w tym przypadku kluczowe.

Na koniec nie należy zapomnieć o analizie incydentów i uczenie się na błędach. Po rozwiązaniu poważniejszego incydentu przeprowadźcie szczegółową analizę, aby zrozumieć przyczyny i sposoby zapobiegania podobnym sytuacjom w przyszłości. Ważne jest, aby czerpać naukę z błędów i wdrażać odpowiednie zmiany w celu poprawy systemu zarządzania incydentami.

Współczesne narzędzia Service Desk: Klucz do efektywnej komunikacji w zarządzaniu incydentami IT

W dynamicznym świecie technologii, skuteczna komunikacja odgrywa istotną rolę w zarządzaniu incydentami IT. W tym kontekście narzędzia Service Desk, systemy ticketowe i centra wsparcia, odgrywają ważną rolę w zapewnianiu efektywnej komunikacji pomiędzy zespołem ds. incydentów a użytkownikami końcowymi.

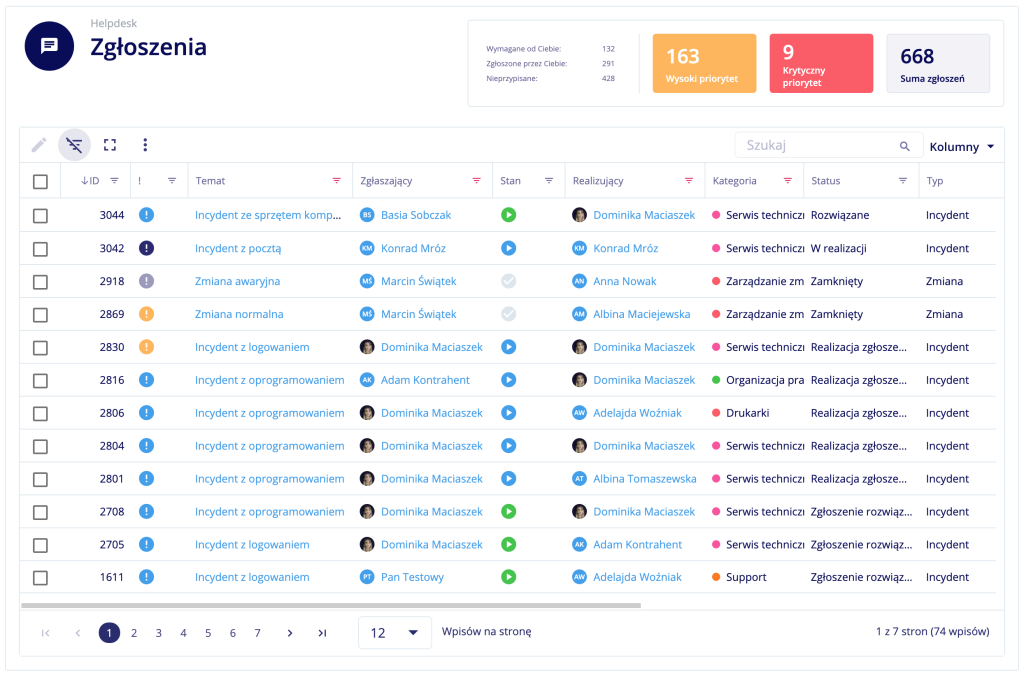

Narzędzia Service Desk umożliwiają zarejestrowanie, śledzenie i eskalację zgłoszeń incydentów w sposób zorganizowany i scentralizowany. Dzięki temu możliwe jest efektywne przypisywanie, monitorowanie postępów i rozwiązywanie zgłoszeń. Service Desk zapewnia przejrzystość procesu zarządzania incydentami, umożliwiając szybkie odnalezienie i śledzenie historii zgłoszenia.

Komunikacja poprzez narzędzia Service Desk przynosi wiele korzyści. Po pierwsze, umożliwia zespołowi ds. incydentów utrzymanie płynnej i spójnej komunikacji z użytkownikami końcowymi. Użytkownicy mogą zgłaszać incydenty, udostępniać szczegóły dotyczące problemu oraz otrzymywać regularne aktualizacje dotyczące postępów w rozwiązywaniu incydentu. To z kolei minimalizuje frustrację użytkowników i pozwala na budowanie zaufania oraz pozytywnej relacji pomiędzy zespołem ds. incydentów a klientami.

Po drugie, narzędzia Service Desk ułatwiają przepływ informacji wewnątrz zespołu ds. incydentów. Możliwość przypisywania i przekazywania zgłoszeń pomiędzy członkami zespołu oraz śledzenia statusu zgłoszeń zapewnia spójność działań i eliminuje ryzyko utraty informacji. W ten sposób komunikacja wewnątrz zespołu staje się bardziej efektywna, umożliwiając lepsze zrozumienie problemu i szybsze działanie.

Przykładowe rodzaje incydentów IT: Od awarii sprzętu po zagrożenia bezpieczeństwa

W wielu organizacjach występują różne rodzaje incydentów IT, które mogą zakłócić normalne funkcjonowanie systemów i infrastruktury. Poniżej przedstawiamy kilka przykładów takich incydentów:

- Awaria sprzętu: Incydenty związane z awarią sprzętu, takie jak uszkodzenie serwerów, routerów, dysków twardych czy innych urządzeń, mogą powodować przerwy w pracy i utratę danych. Skuteczne zarządzanie incydentami tego rodzaju wymaga szybkiej reakcji, diagnozy problemu i podjęcia odpowiednich działań naprawczych.

- Problemy z oprogramowaniem: Błędy w oprogramowaniu, awarie aplikacji czy problemy z aktualizacjami mogą spowodować nieprawidłowe działanie systemów, utratę danych lub ograniczenie funkcjonalności. Skuteczne zarządzanie tego rodzaju incydentami obejmuje identyfikację problemu, wdrażanie poprawek i testowanie rozwiązania przed przywróceniem normalnego funkcjonowania systemu.

- Zagrożenia bezpieczeństwa: Ataki hakerskie, wirusy, ransomware i inne formy cyberzagrożeń stanowią poważne ryzyko dla organizacji. Incydenty związane z bezpieczeństwem, takie jak włamania do systemu, kradzież danych czy utrata poufności, wymagają natychmiastowej reakcji, analizy i podjęcia odpowiednich działań w celu ochrony systemów i przywrócenia integralności danych.

- Utrata danych: Incydenty związane z utratą danych, takie jak awarie dysków twardych, błędy kopii zapasowych czy nieumyślne usunięcie danych, mogą mieć poważne konsekwencje dla organizacji. Skuteczne zarządzanie tymi incydentami obejmuje odzyskiwanie danych z kopii zapasowych, odtwarzanie systemów i wdrażanie środków zapobiegawczych w celu minimalizacji ryzyka utraty danych w przyszłości.

- Problem z dostępem: Incydenty związane z problemami z dostępem do systemów, takie jak utrata hasła, blokada konta użytkownika czy inne problemy z uwierzytelnianiem, mogą ograniczać możliwość korzystania z systemów przez pracowników. Skuteczne zarządzanie tymi incydentami obejmuje szybką reakcję, weryfikację tożsamości użytkownika w tym jego uprawnień i przywrócenie prawidłowego dostępu.

Przygotowanie się na różne rodzaje incydentów IT jest niezwykle istotne dla organizacji działających w niemal każdej branży. Opracowanie odpowiednich strategii i procedur zarządzania incydentami pomaga w szybkiej reakcji, minimalizacji strat oraz przywróceniu normalnego funkcjonowania infrastruktury.

Optymalizacja procesów zarządzania incydentami IT dzięki wykorzystaniu Service Desk LOG Plus

Wdrożenie nowoczesnego narzędzia Service Desk, takiego jak Service Desk w LOG Plus, stanowi kluczową strategię optymalizacji procesów zarządzania incydentami IT w organizacjach z wielu branż. Dzięki zintegrowanym funkcjonalnościom Service Desk LOG Plus umożliwia kompleksowe zarządzanie problemami, skuteczne rozwiązywanie incydentów i zapewnienie wysokiego poziomu berbezpieczeństwa.

Service Desk LOG Plus oferuje scentralizowaną, przeglądarkową i ultraprostą w obsłudze platformę, która umożliwia zgłaszanie i śledzenie incydentów, zarządzanie ich priorytetami, przypisywanie ich do odpowiednich zespołów oraz monitorowanie postępów. Dzięki automatyzacji procesów, Service Desk LOG Plus usprawnia przepływ pracy, skraca czas reakcji na incydenty i zapewnia lepszą komunikację pomiędzy wszystkimi zaangażowanymi stronami.

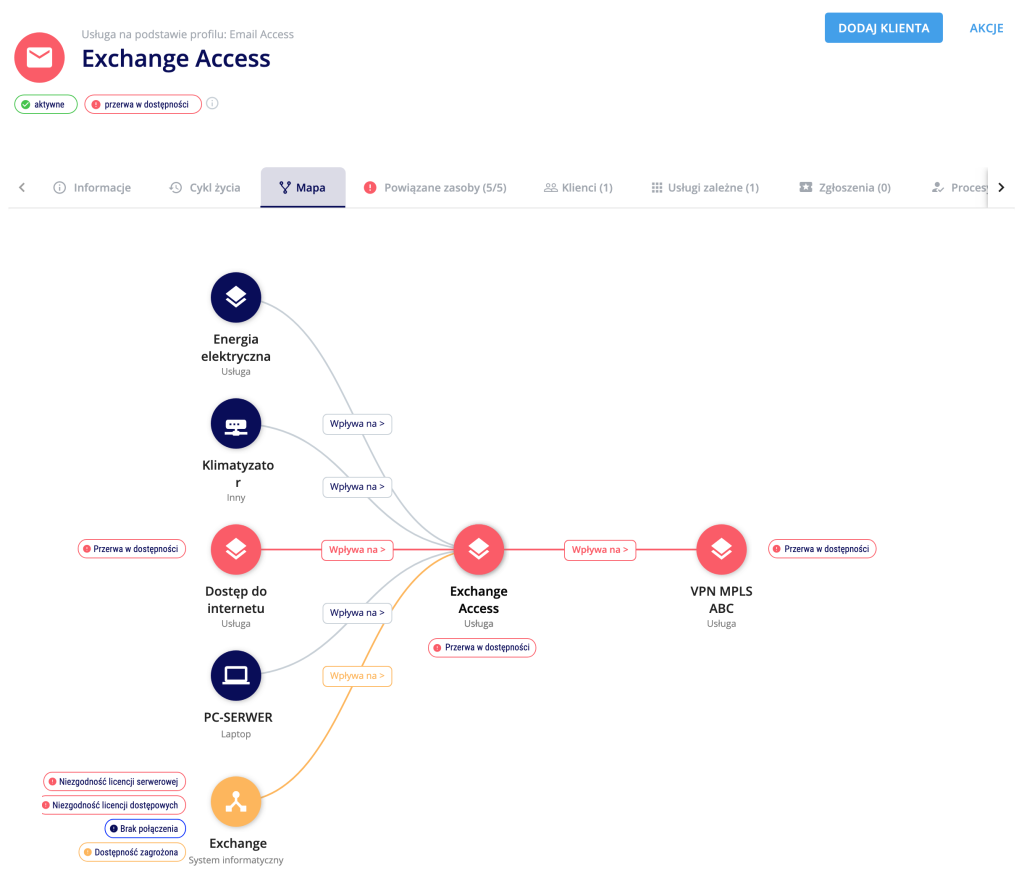

Ponadto, Service Desk LOG Plus jest kompleksowym rozwiązaniem, dzięki któremu możesz zarządzać nie tylko zgłoszeniami, ale również usługami i procesami. Zarządzanie usługami w LOG Plus jest niezwykle przydatnym narzędziem oferującym m.in. funkcję mapy wpływu. Mapa wpływu zasobów na usługi to nic innego jak graficzne przedstawienie powiązań i zależności pomiędzy zasobem a zasobem, zasobem a usługą, usługą a usługą. Pozwala na natychmiastowe dotarcie do źródła incydentu związanego z zaburzeniem działania usługi i szybkie rozwiązanie problemu.