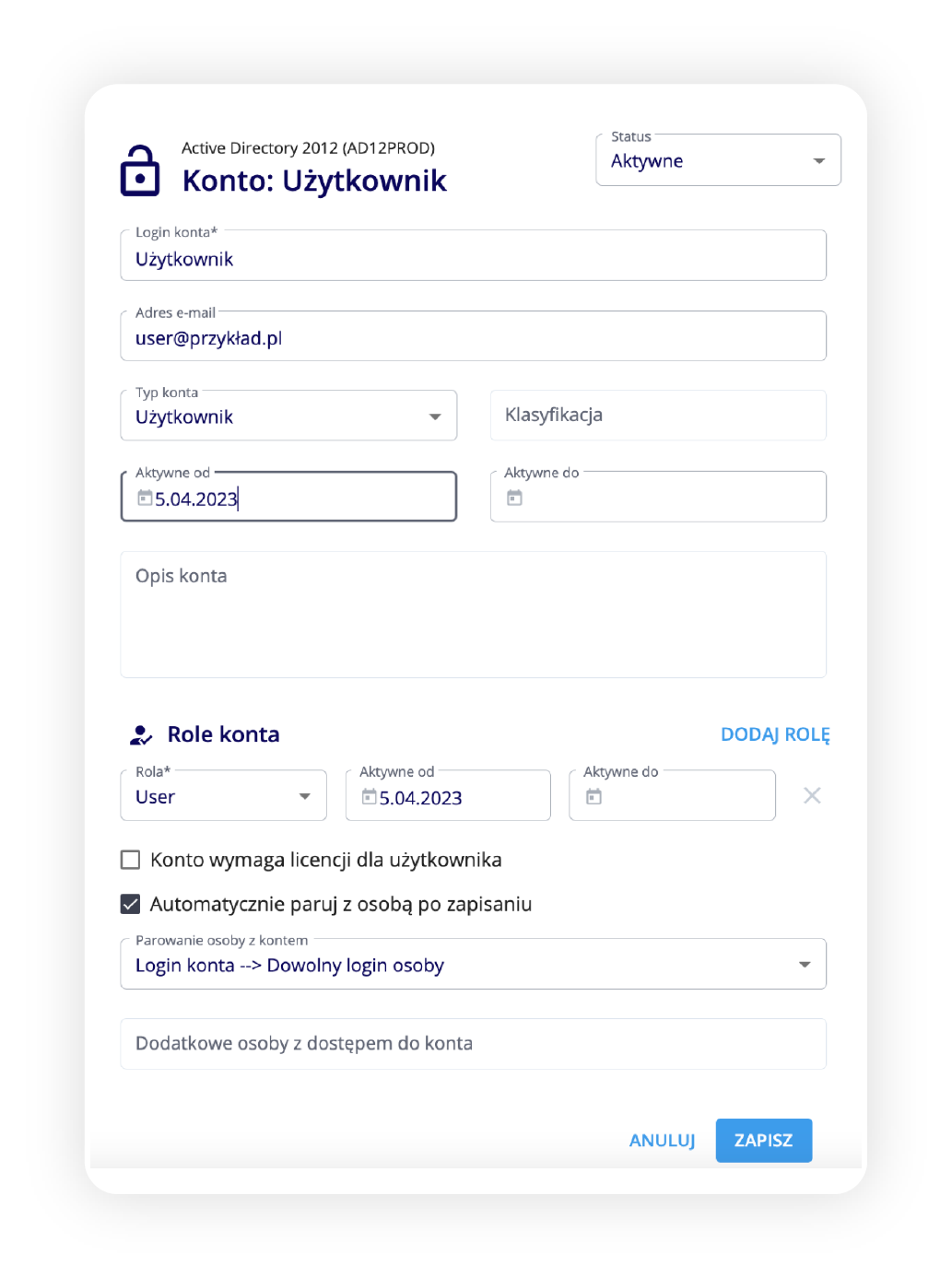

Zgłoszenie i obsługa wniosku o założenie konta w SI

Poznaj proces zgłoszenia i obsługi wniosku do systemu informatycznego w LOG Plus. Zarządzanie tożsamością w LOG Plus pozwala na błyskawiczne zarządzanie uprawnieniami i dostępem.

Odtwórz film na temat LOG Plua-IAM